手机游戏排行榜

常听到一些“比较专业“的IT人员说,“使用者装了防毒软件也就算了,但是一点防毒的概念都没有,以为这样就不会中毒吗?“ 要想不中毒,更重要的是,要更进一步了解病毒的运作原理,以及防毒软件的保全之道。在这里,希望对于一般企业的计算

大小: 版本:

点击下载

计算机病毒的发展从DOS时代走到了Windows时代,从引导区病毒走到了网络病毒时代,从病毒作俑者自我炫耀的时代走到了以经济利益为目的的时代。这其中经历了不过短短的20年。为什么短短的20年病毒的发展如此迅速,现在的病毒主要是哪些类型,对我

大小: 版本:

点击下载

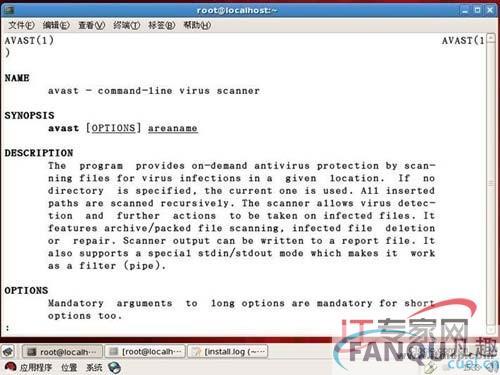

一、Linux病毒简介 随着Linux应用的日益广泛,有大量的网络服务器使用Linux操作系统。由于Linux的桌面应用和Windows相比还有一定的差距,所以在企业应用中往往是Linux和Windows操作系统共存形成异构网络。在服务器端大多使用Linux和Unix的,桌

大小: 版本:

点击下载

现在很多学校的校园网经常出现掉线、IP冲突、大面积断网等状况,这些问题的根源都是ARP欺骗攻击的结果。在没有ARP欺骗之前,数据流向是:网关<—>本机;ARP欺骗之后,数据流向是:网关<—>攻击者(“网管“)<—>本机,本

大小: 版本:

点击下载

对使用Windows的人来说,病毒无处不在,各种各样的新型病毒层出不穷,近年来,一种类似Unix的操作系统也在发展壮大,开始走进我们的视野,并在各领域内得到应用,它就是Linux系统,对于受病毒困扰的用户来说,Linux会是一块没有病毒的乐土吗?&

大小: 版本:

点击下载

最近HBKernel32类病毒比较泛滥,中此病毒,进程中出现system.exe、explore.exe等,非常具有欺骗性。服务里面会创建HBKernel32.sys、HBKernel.sys等服务,同时也会更改rpcss.dll,导致网络访问故障。 具体症状表现 根据最近我见到的症状,总结一下: 1

大小: 版本:

点击下载

常在网上漂..谁能不中招?相信大家都蛮郁闷那会中马之后的破电脑的吧,忒慢``今天教大家来如何躲过那些表面平静,却暗藏病毒的网页陷阱 先想想,如果是我们中了马或病毒,那木马总要执行吧,但我们把它的执行那条路封掉,那还能执行么? 所以我们先找到这些个可能被执

大小: 版本:

点击下载

当病毒传播到目标后,其自身代码和结构在空间上、时间上产生了不同的变化,这种病毒被称为是变形病毒。 所以以下简要划分的变形病毒种类分为以下4类: 第一类变形病毒的特性是:具备普通病毒所具有的基本特性,然而,病毒每传播到一个目标后,其自身代码与

大小: 版本:

点击下载

【磁碟机】——史上最牛的木马运输机 目前结局:偃旗息鼓。是避风头还是气数已尽?磁碟机病毒作者仿佛比熊猫烧香作者更聪明一些,面对网民的骂声一片,面对各大反病毒厂商的联合剿杀,他在最风头正劲的时刻

大小: 版本:

点击下载

卡巴对一些病毒提示“重启之后才能删除“,可是重启了它还在那里造成许多用户的困惑。卡巴对一些病毒提示“重启之后才能删除“,可是重启了它还在那里造成许多用户的困惑。下面我就简单总结下造成这些问题的原因以及简单的解决办法: 1.病毒

大小: 版本:

点击下载

任何病毒和木马存在于系统中,都无法彻底和进程脱离关系,即使采用了隐藏技术,也还是能够从进程中找到蛛丝马迹,因此,查看系统中活动的进程成为我们检测病毒木马最直接的方法。但是系统中同时运行的进程那么多,哪些是正常的系统进程,哪些是木马的进程,而经

大小: 版本:

点击下载

“邮件病毒“其实和普通的电脑病毒一样,只不过由于它们的传播途径主要是通过电子邮件,所以才被称为“邮件病毒“,由于它们一般通过邮件中“附件“夹带的方法进行扩散,由于平时日常工作中电子邮件使用十分频繁,因此预防邮件病毒就显

大小: 版本:

点击下载

如果你是Windows2k 或xp的用户,那么你一仔细看咯,在这里教大家一招金蝉脱窍 ―― 而且只需要这一招克就能死所有病毒!! 如果你是新装的系统(或者是你能确认你的系统当前是无毒的),那就再好不过了,现在就立即就打开: &quo

大小: 版本:

点击下载

大家都知道,电脑必须安装杀毒软件,否则病毒来侵自己的电脑将不堪一击。但是大家却不明白,为什么已经安装了杀毒软件,有的甚至安装多种杀毒软件,在这样层层防护之下,自己的电脑却仍然遭到了病毒的破坏,杀毒软件形同虚设。其实最关键的问题就是大家的使用习

大小: 版本:

点击下载

很多时候大家已经用杀毒软件查出了自己电脑中了,例如Backdoor.RmtBomb.12、Trojan.Win32.SendIP.15等等这些一串英文还带数字的病毒名,这时有些人就懵了,那么长一串的名字,怎么知道是什么病毒啊? 其实只要我们掌握一些病毒的命名规则,我们就能通过杀毒软

大小: 版本:

点击下载

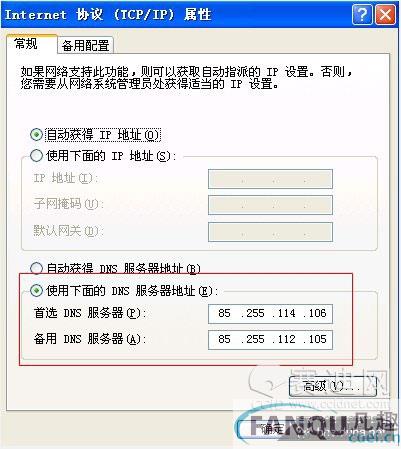

今天抓到一个典型的改写DNS设置进行欺诈的病毒,中毒后,本来是自动获取IP地址,自动获取DNS的设置被锁定为指定的IP,并且该设置在清除病毒前不可修改。金山反病毒中心将此病毒命名为“西伯利亚渔夫“(Win32.Troj.Agent.ib.69632) 威胁级别:★★因为任何

大小: 版本:

点击下载

很多人会用冰刃等工具来剿灭病毒文件,但有时候效果却并不理想;也有人会在删了病毒文件后生成一个同病毒文件名的文本文件,将其字节数调成和病毒文件一样大小,并将其设置为只读属性,步骤如下: 1、点开始--运行,输入"

大小: 版本:

点击下载

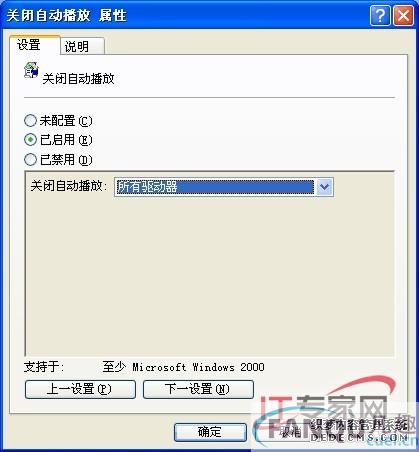

U盘对病毒的传播要借助autorun.inf文件的帮助,病毒首先把自身复制到u盘,然后创建一个autorun.inf,在你双击u盘时,会根据autorun.inf中的设置去运行u盘中的病毒,我们只要可以阻止autorun.inf文件的创建,那么U盘上就算有病毒也只能躺着睡大觉了,大家可能也想

大小: 版本:

点击下载

有些人一旦怀疑电脑中病毒了,首先想到的就是全盘扫描…… 有些人怕电脑染毒,就每天都要做一次全盘扫描…… 但是,全盘扫描既浪费时间,又在无形中缩短了硬盘的寿命。下面介绍的新方法,只需扫描一个文件夹,同样可以达到全盘扫描的效果!

大小: 版本:

点击下载

病毒简介: 这是一个下载者病毒,会关闭一些安全工具和杀毒软件并阻止其运行运行,并会不断检测窗口来关闭一些杀毒软件及安全辅助工具,破坏安全模式,删除一些杀毒软件和实时监控的服务,远程注入到其它进程来启动被结束进程的病毒,反复写注册表来破坏系统安全模

大小: 版本:

点击下载

计算机病毒犹如洪水猛兽般让人害怕,它也像幽灵一样时常光顾您的系统,破坏您的文件甚至使您的系统彻底崩溃。安装一个反病毒软件并经常更新它的病毒库可防止这些可恶的入侵者。 这不,不久前刚买了一台Acer CRW84321A刻录机,给朋友刻了100张数据盘,每张40

大小: 版本:

点击下载

木马和病毒升级的始终比杀毒软件要快,即使很多杀毒软件都有了主动防御功能,但仍是不能对所有病毒和木马都能防住,这也是为什么杀毒软件到现在还需要不断升级,不断出新版的原因,所以我们都不能单一依赖杀毒软件,很多时候我们还得靠自己。 在你感觉自己的

大小: 版本:

点击下载

现在的病毒真的很厉害,让杀毒软件不能正常启动已经见怪不怪了。最近我中的Ghost.pif就是这类病毒,它在杀毒软件安装目录里面伪造一个恶意的Ws2_32.dll文件,导致杀毒软件在启动时不能加载正确的Ws2_32.dll文件,出现“0xc00000ba“错误

大小: 版本:

点击下载

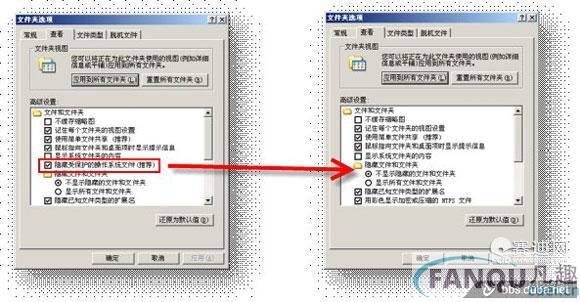

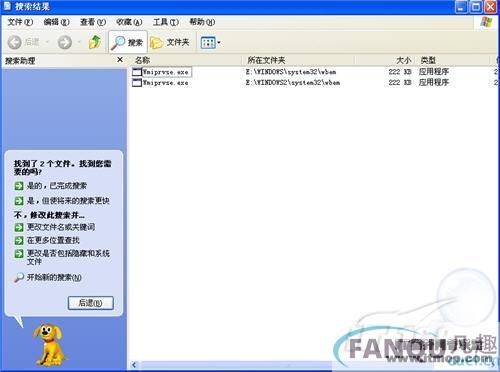

面对日新月异的病毒和木马,有时利用手工检查及清除病毒,还是有必要的,本文以伪装成系统的Wmiprvse.exe进程木马为例,来对其木马的清除做以循序渐进的讲解。 首先,按住键盘上的“Ctrl+Alt+Del“键,将“任务管理器“打开,并且切入至&qu

大小: 版本:

点击下载

任何病毒和木马存在于系统中,都无法彻底和进程脱离关系,即使采用了隐藏技术,也还是能够从进程中找到蛛丝马迹,因此,查看系统中活动的进程成为我们检测病毒木马最直接的方法。但是系统中同时运行的进程那么多,哪些是正常的系统进程,哪些是

大小: 版本:

点击下载

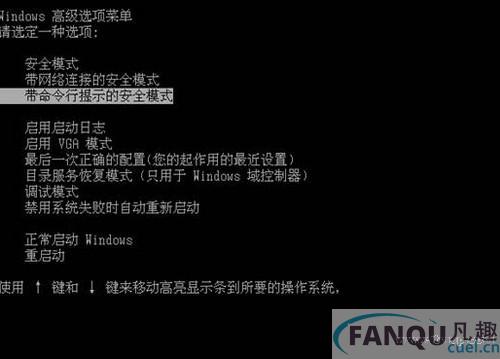

相信有一部份的用户对Windows操作系统安全模式的应用还比较模糊,下面的我们就给大家讲讲Windows安全模式的应用技巧。 基础知识 安全模式是Windows操作系统中的一种特殊模式,经常使用电脑的朋友肯定不会感到陌生,在安全模式下用户可以轻松

大小: 版本:

点击下载

道高一尺,魔高一丈,这反映了电脑病毒制造者与反病毒软件生产商之间的较量,而最终却往往是用户遭殃. 德国AV测试实验室反病毒公司说,去年出现约550万个通过互联网传播的恶意程序,反病毒公司每天需分析1.5万至2万个新品种.这家公司说,这使公司的日均工作

大小: 版本:

点击下载

优盘凭借随身携带的便利性吸引了许多用户购买使用,这给网络病毒的疯狂传播提供了又一个载体;这不,现在Internet网络中有不少病毒就是专门借助优盘传播的,感染了这种优盘病毒后,计算机系统轻则运行不正常,严重的时候能使计算机发生瘫痪现象

大小: 版本:

点击下载

笔者是某单位大楼的一名网络管理员,平时主要任务就是维护大楼局域网网络的安全、稳定运行。最近一段时间,隔三差五的,大楼局域网网络总会发生一些故障:有的时候某个工作子网能够正常访问Internet网络,但另外某个工作子网却不能正常上网访问

大小: 版本:

点击下载

最近Autorun.inf病毒越来越多,也越来越厉害,最近就碰上了一种,双击盘符打不开,连在右键菜单中选择“打开“也提示错误。 要知道里面保存了很多有用的资料,如果格式化的话就全没了,难道就没有办法了吗?无意之中发现了一种超简单的解决办法。

大小: 版本:

点击下载

虽然说亡羊补牢可以将木马后门造成的损失降至最低,但最好的方法显然是防患于未然。 1.后门防范基本功 首先要关闭本机不用的端口或只允许指定的端口访问;其次要使用专杀木马的软件,为了有效地防范木马后

大小: 版本:

点击下载

进程文件:comine.exe描述:comine.exe是一个是bfghost 1.0 远程后门工具的程序。能允许攻击者存取你的计算机,偷窃密码和个人的数据。系统进程:否后台进程:否使用网络:是安全等级:***木马清除步骤:=======删除位于 windowssystem32下的 comine.exe可在cmd中执行 del

大小: 版本:

点击下载

一、中毒的一些表现 我们怎样知道电脑中病毒了呢?其实电脑中毒跟人生病一样,总会有一些明显的症状表现出来。例如机器运行十分缓慢、上不了网、杀毒软件生不了级、word文档打不开,电脑不能正常启动、硬盘分区找不到了、数据

大小: 版本:

点击下载

一些基本的命令往往可以在保护网络安全上起到很大的作用,下面几条命令的作用就非常突出。 一、检测网络连接 如果你怀疑自己的计算机上被别人安装了木马,或者是中了病毒,但是手里没有完善的工具来检测是不是真有这样的事情发生,那可以使用Windows自带

大小: 版本:

点击下载

导读:近期有不少网友在MSN中收到了诸多的垃圾链接后中毒,中毒后最明显的症状是无论是否在线,都会把一些链接自动发送给你的好友,这也是继MSN2009出现BUG后的又一负面消息,据统计,此次接收过MSN“牛病毒“消息的用户已超过百万,MSN是语言沟通的桥

大小: 版本:

点击下载手机游戏排行榜